软路由底层:OpenWrt 检测、调优与深层除障命令指南

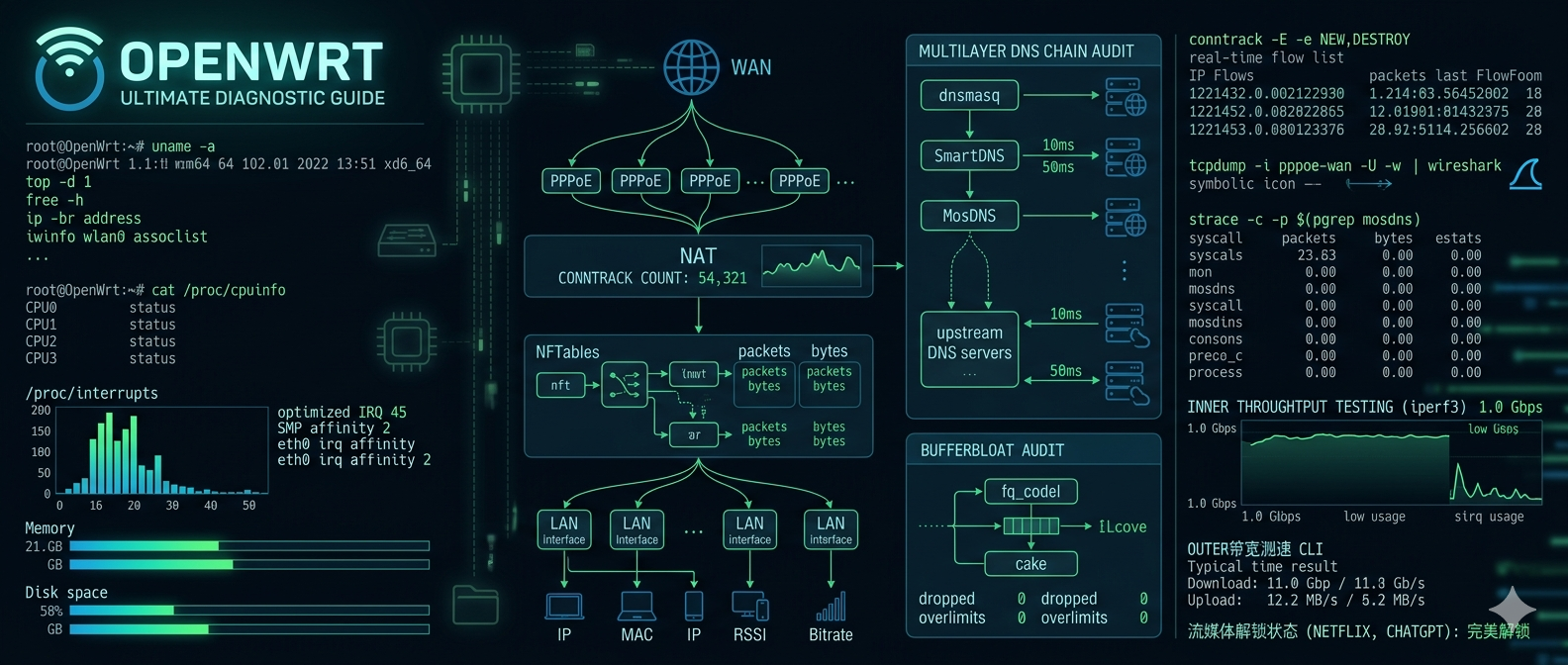

在 OpenWrt 的里,LuCI 图形界面只是路由器的外壳,SSH 终端才是它的灵魂。无论是面对多层 DNS 嵌套带来的高延迟、多拨分流异常,还是高并发下的间歇性断流,Web 界面往往无能为力。

本文将彻底榨干 OpenWrt 的底层能力,硬核整合从基础监控、网络审计到内核级调优的全量极客命令工具箱。建议通篇收藏,作为长期的除障字典。

一、 系统、硬件架构与存储底层状态侦测

在排查整机卡顿、无故死机、外接设备未识别或插件安装失败时,首先要对硬件进行全面体检。

1. 系统内核与编译固件版本

uname -a # 查看 Linux 内核版本及系统硬件架构 (如 x86_64, ARM64)

cat /etc/openwrt_release # 查看当前 OpenWrt 固件详细分发版本与源码分支信息

2. CPU 算力参数与核心温度

cat /proc/cpuinfo # 查看 CPU 详细参数(核心数、架构、BogoMIPS 算力参考值)

cat /sys/class/thermal/thermal_zone0/temp # 读取 CPU 核心温度。返回的五位数除以 1000 即为摄氏度(如 52000 代表 52°C)

3. 实时资源分配(进程、内存、闪存)

top -d 1 # 实时(每秒)查看 CPU 进程占用与内存分配

htop # 更直观的图形化进程管理器(需安装:opkg install htop)

free -h # 以易读格式(MB/GB)查看真实内存与 Swap 交换分区状态

df -h # 检查所有挂载分区的磁盘空间占用,排查根闪存(/root)是否爆满

uptime # 查看系统运行时间及 1/5/15 分钟的 CPU 平均负载(Load Average)

4. 外接硬件与物理存储审计

lsusb # 查看 USB 总线挂载的外接硬件(如 USB 无线网卡、4G/5G 模块)

lspci # 查看 PCI-E 总线硬件(如内置网卡、无线网卡芯片是否正常识别)

block info # 快速查看当前所有存储设备的分区、文件系统类型(ext4/ntfs)与 UUID

5. 存储介质极限 I/O 读写测试

hdparm -tT /dev/sda # 绕过缓存直接测试物理磁盘 /dev/sda 的物理读取速度(需安装 hdparm)

dd if=/dev/zero of=/tmp/test.img bs=1M count=200 conv=fdatasync # 测试 /tmp 内存盘的极限写入吞吐,评估系统总线带宽

二、 基础网络连通性、链路层与无线底层诊断

网络连不通或跑不满带宽?先从基础拓扑和物理层网卡协商状态顺藤摸瓜。

1. 网络接口状态全览(极客推荐)

ip -br address # 以最紧凑的单行列表形式,查看所有网口(含虚拟网口)的 UP/DOWN 状态与 IP

ifconfig # 传统网络接口详细状态查看

2. 网口物理协商速率检测

ethtool eth0 # 查看物理网口 eth0 的真实链路状态(Link detected)与双工协商速率(Speed)

# 场景:如果网卡和交换机都是千兆/2.5G,但这里显示 Speed: 100Mb/s,说明网线质量差或接触不良,物理层降速了。

3. 无线客户端与信号精细化分析

iwinfo # 查看当前无线网卡的基本物理参数

iwinfo wlan0 assoclist # 查看连接到 wlan0 接口的所有客户端 MAC、实时信号强度、噪底及物理层吞吐量

4. 局域网物理拓扑审计

cat /tmp/dhcp.leases # 查看当前局域网内通过 DHCP 自动获取 IP 的设备主机名、MAC 与 IP 租约

ip neigh # 查看 ARP 缓存表,排查局域网内是否存在 IP 冲突或 ARP 欺骗(旧命令为 arp -n)

5. 基础连通性与路由追踪测试

ping -c 4 baidu.com # 测试基础连通性,-c 4 表示发 4 个包

traceroute baidu.com # 路由追踪,查看网络报文经过了哪些节点,排查是在光猫卡住还是运营商骨干网炸了

三、 OpenWrt 独门绝技:系统总线(UBUS)与统一配置(UCI)

OpenWrt 的灵魂在于它的系统总线和统一配置接口,通过它们可以抓取最底层的元数据。

1. UBUS 底层精细化数据倾倒

ubus call system info # 以 JSON 格式返回极度精准的系统运行时间、内存、缓存硬数据

ubus call network.interface dump # 以 JSON 格式输出所有网络接口(WAN/LAN)的实时速率、DNS、网关、IPv6 前缀

2. UCI 配置架构检索

uci show # 查看当前路由器整机的所有生效配置

uci show network # 单独查看网络接口配置

uci show wireless # 单独查看无线 Wi-Fi 配置

四、 路由策略、多拨与 NAT 连接数内核审计

专门应对多线多拨、旁路由拓扑、P2P 大流量并发下的网络高延迟与游戏断流。

1. 策略路由规则表查询

ip route show # 查看主路由表,确认默认网关走哪个物理接口

ip rule show # 查看策略路由规则,多拨或分流插件依赖此项优先级(prio)判定流量走向

2. 实时 NAT 连接数监控与调优

sysctl net.netfilter.nf_conntrack_count # 查看当前路由器内核正在追踪的网络连接总数

sysctl net.netfilter.nf_conntrack_max # 查看系统支持的最大连接数上限。若 count 值逼近 max 就会开始疯狂丢包

3. 追踪连接流向(抓取内网流量大户)

cat /proc/net/nf_conntrack | awk '{print $4,$5,$6,$7,$8,$9,$10}' | grep ASSURED # 倾倒出内核中建立稳定握手的底层连接状态

conntrack -E -e NEW,DESTROY # 实时流式监控内核 NAT 连接事件,局域网只要有新连接或断开,终端立刻刷出记录(需安装 conntrack)

五、 防火墙篇:iptables / nftables 规则与流向诊断

现在的 OpenWrt(22.03 及以上版本)防火墙已全面转向 nftables(fw4),老版本固件则使用 iptables(fw3)。

1. 新版 nftables 核心诊断

nft list tables # 列出当前防火墙所有的表

nft list ruleset | less # 查看当前完整的防火墙规则链(使用空格键翻页,寻找前方的 packets 计数器判定流量是否触发规则)

2. 老版 iptables 核心诊断

iptables -nvL -t nat # 以数字格式、带数据包计数查看 NAT 表(端口转发、透明代理的核心)

iptables -nvL FORWARD # 查看转发链,排查 LAN 到 WAN 的流量是否被防火墙硬性拦截

六、 服务篇:多层 DNS 嵌套、端口监听与进程状态排错

当你的 Dnsmasq、SmartDNS、AdGuard Home 或 OpenClash 发生端口冲突、DNS 死循环时,用这套组合拳诊断。

1. 全端口监听状态审计

ss -tunlp # 查看系统当前所有开启的 TCP/UDP 端口以及绑定这些端口的进程 PID 与名称

netstat -tunlp # 传统的端口监听查询(与 ss 作用相同)

# 场景:重点观察 :53、:5335、:6053、:7874 等端口,若核心网络插件无法启动,看这里是否已有其他进程强行霸占了该端口。

2. 本地定向 DNS 审计与运营商反查

nslookup google.com # 测试基础 DNS 解析

nslookup -port=5335 google.com 127.0.0.1 # 强制使用本地 127.0.0.1 的 5335 端口解析,逐层测试 SmartDNS 或代理内置 DNS 是否存活

nslookup -query=TXT debug.opendns.com. # 利用 DNS 反向查询,秒出你当前 WAN 口真正跑在哪个运营商的节点和公网 IP 上

3. 系统核心服务控制与多关键字复合日志过滤

/etc/init.d/dnsmasq status # 检查核心 Dnsmasq 服务运行状态与 PID 进程号

/etc/init.d/firewall restart # 改了配置没生效?单独强制重启防火墙服务

logread | grep -i "error" # 过滤系统内所有大小写不敏感的 "error" 错误日志

logread | grep -E -i "dnsmasq|clash|mosdns|error" # 利用扩展正则表达式,同时过滤并实时捕获多个核心网络服务的报错日志

七、 极客篇:内核中断分发、QoS 流控与系统调用深度剖析

进入 Linux 内核层、底层驱动和系统调用(Syscall)级别,榨干路由器的每一滴网络转发性能。

1. 实时监控网络软中断(Softirq)分布

watch -n 1 "cat /proc/softirqs | grep -E 'NET_RX|NET_TX'"

# 作用:多核 CPU 软路由的网络包全靠软中断处理。观察 NET_RX(接收)和 NET_TX(发送)在各个 CPU 核心上的增长速度。若只有 CPU0 在疯狂飙升,说明网卡中断未均衡分发,极易引发游戏间歇性跳 Ping。

2. 强行手动绑定网卡中断到指定 CPU 核心

# 步骤 1:查明网卡硬件中断(IRQ)号

cat /proc/interrupts | grep -E "eth|igb|ixgbe|i40e"

# 步骤 2:假设网卡中断号为 45,想让它完全由 CPU1 处理(二进制 0010 = 十六进制 2)

echo "2" > /proc/irq/45/smp_affinity

# 作用:实现“网卡专属核心”,显著降低网络高负载下的游戏网络抖动。

3. 网卡排队规则与 Bufferbloat(缓冲区膨胀)审计

tc -s qdisc show dev br-lan

# 作用:查看局域网网桥流控算法(如 fq_codel, cake)。重点观察 dropped(丢包数)和 overlimits(超越限制数)。若两值狂飙,说明软路由正在发生缓冲区膨胀,需开启 SQM 插件进行对抗。

4. 调整物理网卡环形缓冲区(Ring Buffer)

ethtool -g eth0 # 查看 eth0 网卡最大支持的及当前生效的接收/发送队列长度

ethtool -G eth0 rx 4096 # 在 2.5G 持续并发物理丢包时,强行拉大物理缓存(需网卡驱动支持)

5. SSH + Tcpdump + Wireshark 远程流式联机抓包

# 注意:此命令在你的 PC 电脑终端运行,而非路由器

ssh root@192.168.1.1 "tcpdump -i pppoe-wan -U -w - 'not port 22 and not port 53'" | wireshark -k -i -

# 内核原理解析:通过 SSH 登录路由器,让 tcpdump 抓取 WAN 口流量。使用 -U -w - 参数让二进制流不落地、不存盘,通过管道 | 实时喂给本地电脑的 Wireshark 界面进行图形化解码,绝对的排错终极大招。

# 特殊场景:如果想在路由器本地抓取 LAN 侧 Ping 报文,使用:tcpdump -i br-lan -nn -c 50 icmp

6. 应用层系统调用(Syscall)高级追踪

# 场景:核心网络插件突然罢工、无响应或死锁,用 strace 查看它最后一秒在干什么(需安装:opkg install strace)

strace -c -p $(pgrep mosdns) # 统计 mosdns 进程在内核 API(如 read, write, futex 线程锁)上的耗时占比

strace -f -e trace=network -p $(pgrep dnsmasq) # 实时打印 dnsmasq 正在执行的网络系统调用,精准排查 DNS 死循环环路

八、 测试篇:网络时延精细拆解

用数据说话,秒杀一切流于表面的普通 Ping 测试。

1. 高级 curl 网络时延全阶段拆解

curl -o /dev/null -s -w "DNS解析耗时: %{time_namelookup}s\nTCP握手耗时: %{time_connect}s\nTLS握手耗时: %{time_appconnect}s\n首包响应耗时: %{time_starttransfer}s\n总耗时: %{time_total}s\n" https://www.baidu.com

极客审计标准:

若

DNS解析耗时超过 0.1s,说明你的多层 DNS 转发链(如MosDNS -> SmartDNS -> AdGuard)存在环路或上游解析节点极慢。若

TCP握手耗时过高,说明物理链路极差,或者代理分流策略将流量错误地导入了高延迟的直连/代理路由。

2. 内网打流吞吐与 CPU 转发损耗交叉测试(iperf3)

当你发现局域网测速跑不满千兆或 2.5G,或者跑满速时整机卡死,就需要使用 iperf3 来探明是物理吞吐上限还是软转发瓶颈(需安装:opkg update && opkg install iperf3)。

步骤 1:在 OpenWrt 端作为测速服务器运行

iperf3 -s

步骤 2:在局域网 PC 电脑端(或旁路由)作为客户端发起 4 线程打流测试

iperf3 -c 192.168.1.1 -t 10 -P 4

```

* **极客审计标准**:

在测速进行的 10 秒内,同时在路由器的另一个 SSH 窗口运行 `top`。重点观察 CPU 状态行中的 **`sirq`(软中断占用百分比)**。

* 如果测速跑不满 2.5G 速率,且单核 `sirq` 已经逼近 100%,说明当前硬件遭遇了**网卡驱动未开启多队列、内核中断未均衡、或 CPU 单核软转发性能爆表**。

### 3. 命令行纯净公网测速(不依赖 LuCI 插件)

排查是否是运营商大流量限速,或测速插件自身内核占满算力导致的测速不准。

```bash

# 下载免安装版 官方 Speedtest CLI 工具

wget -O- https://bintray.com/api/ui/download/repo/files/path?repo=ookla&path=speedtest-cli%2Fspeedtest-cli_linux_x86_64.tar.gz | tar xz

./speedtest

作用:绕过所有 Web 端和第三方插件的干扰,直接向 Ookla 官方节点发起测速,返回最纯粹的公网上下行丢包率、抖动(Jitter)与真实带宽。

3. 全局网络流媒体/AI 服务节点解锁审计

折腾 OpenClash、MosDNS 的终极目的通常是为了让指定设备无缝访问特定服务。利用以下组合命令,可以不用开网页,直接在终端探明当前路由器的全局科学代理节点是否成功伪装。

# 1. 审计当前节点对 ChatGPT/OpenAI 接口的解锁状态

curl -sS https://ios.chat.openai.com/public-api/backend-api/models | grep -q "capabilities" && echo "ChatGPT: 完美解锁" || echo "ChatGPT: 被拦截/原生IP不干净"

# 2. 审计当前节点对 Netflix 区域解锁状态

curl -s -o /dev/null -w "Netflix 解锁状态码: %{http_code}\n" https://www.netflix.com/title/80018499

# 状态码解析:返回 200 代表解锁自制剧与非自制剧(完全解锁);返回 403 或 302 代表被判定为机房 IP,仅能看自制剧或遭封杀。

结语:如何让你的命令永不失效?

OpenWrt 的魔力在于其高度的定制化,但高频率的固件更新或第三方魔改编译往往会导致部分底层路径发生变化。

在日常折腾中,务必牢记极客最高准则:多用 logread -f 挂后台,多用 tail -n 抓底层。当一个命令没有输出时,不代表它没有工作,它可能只是把错误吐进了你看不见的内核缓冲区。用好这套 SSH 终端工具箱,无论是旁路由双网关、多层 DNS 嵌套还是 NAT 爆表,你都能像外科医生一样,在几秒钟内精准切中网络的阿喀琉斯之踵。